製品セキュリティの最前線【第2回】

製品セキュリティにおける「信頼」の前提をどう作るか

― 要求事項を「設計の軸」に変えるために

「暗号化もSBOM※¹もPSIRT※²も必要なのは理解している。

しかし実際には、それらを設計としてどこまで織り込めば、調達や監査で『十分』と言えるのかが見えない」

――製品セキュリティ対応を進める現場から、こうした声をよく耳にします。

第1回では、製品セキュリティが努力目標ではなく、法規や調達要件として求められる時代に入った背景を整理しました。

本コラムでは一歩進んで、「では、なにをゴールとして設計すればよいのか」という点を、「信頼」という視点から整理していきます。

※こちらのページに記載されている内容は、2026年4月時点の情報です。

本コラムでわかること(第2回)

- 暗号化、SBOM、PSIRTといった個別要求を、設計判断軸としてどう位置づけるべきか

- 法規や認証制度が本当に求めている「信頼」の考え方

- 設計段階で決めておかないと後戻りできないポイント

- 第3回(暗号・鍵管理)につながる設計上の前提

1. 要求事項が増えたのではなく、「説明」が求められるようになった

CRA※³などのサイバーセキュリティ法規や、そこで参照されるさまざまな実装プロセスとして参照される規格などにおいては、データ暗号化、ソフトウエア更新、SBOM管理、脆弱(ぜいじゃく)性対応体制構築など、さまざまな要求事項が提示されています。しかも、要求はひとつではありません。

これらの要求事項の羅列を見ると、「やることが増えた」「要求が厳しくなった」と感じてしまうのも無理はありません。

しかし実際には、まったく新しいことが突然求められたというわけではないのです。

以前から重要だと言われていた、もしくはわかっていたセキュリティ対策が、第三者に説明できる形で整っているかを問われるようになった、というのが実態です。

言い換えれば、これからは「セキュリティ対策しているはずだからそれで大丈夫」ということではなく、この製品やそれを作っている企業は信頼できると言えるのかということを、製品設計とプロセス運用の両面から説明できるようにする必要が出てきた、ということになります。

- ※¹SBOM : Software Bill of Materials、ソフトウエア部品表

- ※²PSIRT : Product Security Incident Response Team、自社製品・サービスのセキュリティ向上やインシデント対応を行うための組織

- ※³CRA : 欧州連合(EU) Cyber Resilience Act、EUが施行した、デジタル製品のサイバーセキュリティ強化のための法律

2. 製品における「信頼」とはなにか

では、製品における「信頼」とは、なにを指すのでしょうか。

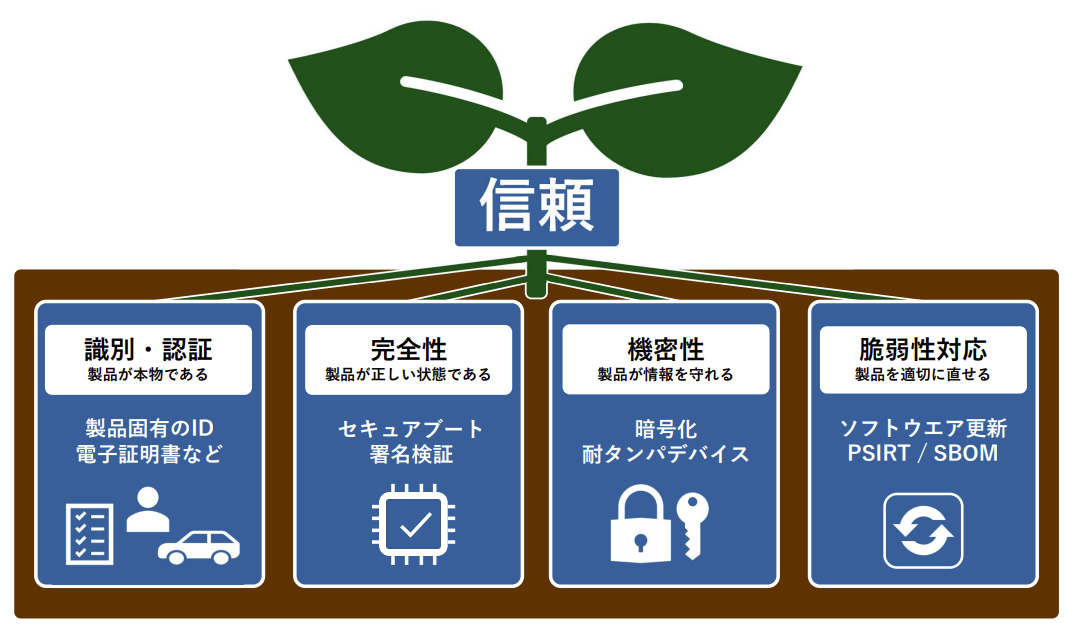

セキュリティ要件にはいろいろなものがありますが、特に以下の4つを満たすことは非常に重要です。

- ① 製品が「本物」である【識別・認証】

ネットワークにつながる製品において、通信相手が正当な機器であることを確認できなければ、そもそも安全なやり取りは成立しません。

機器固有のIDや認証のための情報、電子証明書などを活用し、なりすましを防げる状態を作ることが必要です。 - ② 製品が「正しい状態」である【完全性】

製品の起動時、改ざんされていない正しいソフトウエアだけが動作するか。また、ソフトウエア更新時に、正しいソフトウエアであることを確認できるか。

セキュアブートや署名検証は、この問いに答えるための仕組みです。 - ③ 製品が「情報を守れる」、または「改ざんされない」【機密性】

通信や保存データの暗号化は、製品セキュリティの基本要件です。

ただし重要なのは、暗号アルゴリズムそのものより、暗号を支える機微な情報をどう守るか、という点です。 - ④ 問題が起きたときに製品を「直せる」【更新・脆弱性対応】

近年の法規が特に重視しているのがこの点です。

製品は出荷したら終わりではなく、出荷後に脆弱性が見つかることを前提に、安全に更新できる仕組みと、適切に脆弱性に関する情報を管理・報告できる体制を持っているかが問われます。

|

|

3. 要求事項を「信頼のための部品」として製品設計に落とし込む

ここまでをふまえると、識別・認証、暗号化、SBOM、更新、PSIRTといった製品に対するさまざまな要求事項は、個別にバラバラと対応すべきものではありません。

それぞれ「信頼を作り、維持するための部品」として、例えば次のように位置づけられます。

- 識別・認証:正しさを確認するための手段 (①)

- 暗号化:機密性を守るための手段 (③)

- 安全なアップデート:正しい状態を保ち続ける仕組み (②・④)

- PSIRT:問題が起きたときに直すための体制 (④)

- SBOM:製品の問題を直すために影響範囲を特定するための材料 (④を支える)

このように整理できると、「やる/やらない」という議論ではなく、信頼の説明責任を果たすためになにが必要かという観点で、製品そのものに実装すべきこと、製造プロセスとして対応すべきことを判断できるようになります。

4. 「信頼の基点」が支える製品セキュリティ

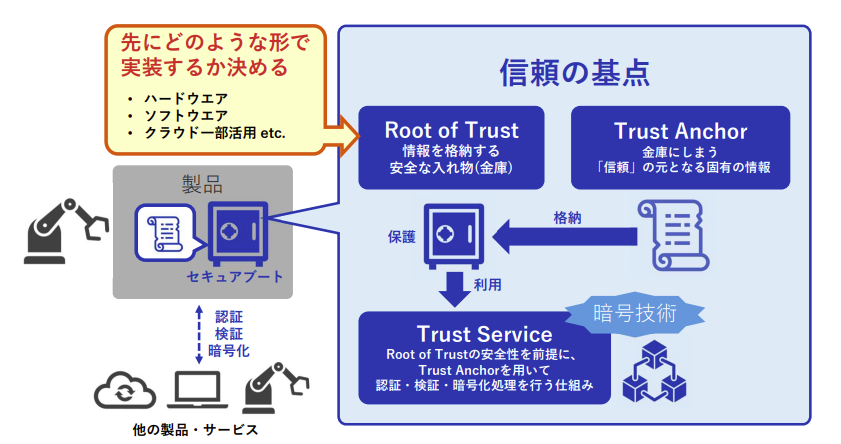

特に①~③(本物・正しい状態・情報を守れる)を支えるのが「信頼の基点 (Root of Trust)」です。

「信頼の基点」とは、製品IDや暗号鍵、証明書などの重要な情報を、簡単には取り出せない形で保持し、製品が信頼できるかどうかを判断するための根幹となる部分です。

具体的には、以下の基本機能を持つことが求められます。

- Root of Trust : 信頼の基点となる情報を格納するための、安全な「入れ物」(金庫のようなもの)

- Trust Service : Root of Trustを用い、安全に情報を取り扱うための「手段」

- Trust Anchor : Root of Trustに格納する、その製品が正しいことを示す固有の情報

|

|

ネットワークにつながる機器は、これらの3つを適切に保護・運用することが必要不可欠です。

重要なのは、「信頼の基点」というのは特定の製品名や部品名を指すのではなく、設計上の役割だという点です。製品設計を行う際、これをどのような形で実装していくのかをあらかじめ考えておかなければなりません。

Root of Trustはセキュアエレメント等のハードウエアを用いて担保するのか、ソフトウエア的に安全に隔離された領域で担保するのか、クラウド側とどう役割分担するのか、検討が必要です。この判断は、製品の脅威モデル、コスト、製造条件、運用保守方針などと密接に結びつきます。

ここを曖昧にしたまま個別の要求事項に着手すると、後になって整合が取れなくなり、設計の手戻りが発生しやすくなります。

これまで、製品づくりにおいて、このようなことを意識せず、ただ動けばよいと思って開発していたことも多かったかもしれません。しかし、セキュリティ・バイ・デザインが求められる今、その根幹となる「信頼の基点」のことを始めからしっかりと考え、設計に盛り込むことが、製品を守るために非常に大事なことになってきたと言えるでしょう。

5. 信頼の基点を語る上で外せない「暗号技術」

製品セキュリティの多くの要求事項が「信頼の基点」をベースにしているのは前述の通りですが、

- 製品が本物かどうかをどう証明するか

- 正しい状態であることをどう検証するか

- 情報の漏洩・改ざんをどう防ぐか

といったことを正しく行うためには、信頼の基点ともうひとつ、「暗号技術」の活用が欠かせません。

知っていれば誰でも使える暗号を実際どのように使うのか、そこで使用する暗号鍵や証明書をどう安全に管理するかということが、実は法規対応に密接に関係してくるのです。

次回は、この「信頼の前提」を技術的に支える「暗号」にクローズアップし、暗号を使う上でどのようなことに気を付けたらよいのかを掘り下げていきます。